1. 使用`/dev/urandom`设备文件: `/dev/urandom`是一个特殊的设备文件,它提供加密级别的伪随机数。你可以直接读取这个文件来获取随机数。

```bash cat /dev/urandom | tr dc 'azAZ09' | fold w 8 | head n 1 ```

这条命令会生成一个8字符长的随机字符串。

2. 使用`openssl`命令: `openssl`是一个常用的加密工具,它也提供了生成随机数的功能。

```bash openssl rand base64 8 ```

这条命令会生成一个8字符长的base64编码的随机字符串。

3. 使用`dd`命令: `dd`命令可以用来复制文件和转换或格式化数据流。它也可以用来从`/dev/urandom`设备文件中读取数据。

```bash dd if=/dev/urandom bs=8 count=1 2>/dev/null | base64 ```

这条命令会生成一个8字符长的base64编码的随机字符串。

4. 使用`date`命令: `date`命令可以用来显示和设置系统日期和时间。你可以使用它来生成基于当前时间的随机数。

```bash date %s | sha256sum | cut c18 ```

这条命令会生成一个8字符长的随机字符串。

5. 使用`uuidgen`命令: `uuidgen`命令可以用来生成UUID(通用唯一识别码),虽然它不是真正的随机数,但它在很多情况下可以作为随机数的替代品。

```bash uuidgen ```

这条命令会生成一个UUID。

以上方法都可以在Linux终端中直接使用,根据你的具体需求选择合适的方法。

Linux中的随机数生成机制与应用

在计算机科学中,随机数是许多算法和系统安全性的基石。Linux操作系统作为广泛使用的开源操作系统,其随机数生成机制尤为重要。本文将深入探讨Linux中的随机数生成方法、原理及其应用。

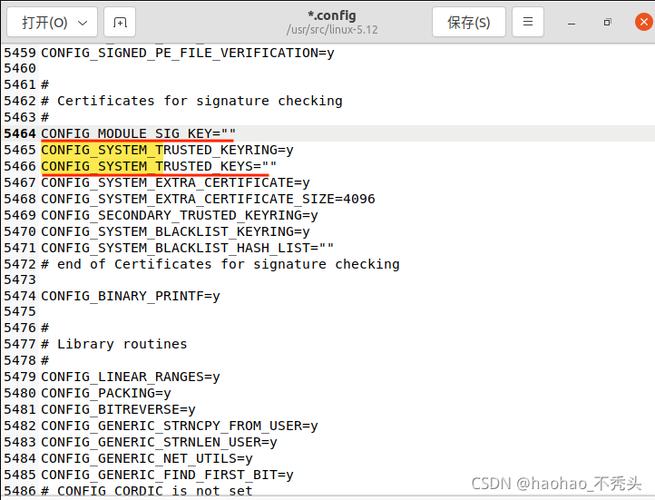

Linux系统中,有两个重要的随机数产生软件模块:/dev/random和/dev/urandom。

/dev/random模块的随机数产生源是根据系统中已经发生的硬件活动(比如硬盘、鼠标、键盘等设备)的一些随机性信息进行混合熵池处理。当系统熵池中的可用随机熵位数不足时,它会阻塞等待系统硬件事件来累积更多的熵,再产生随机数。因此,/dev/random产生的是真随机数。

/dev/urandom模块同样根据系统中硬件活动产生的一些随机性信息混合熵池处理,但与/dev/random不同,当熵池中的可用随机熵位数不足时,它会补充伪随机数,并产生随机数。因此,/dev/urandom产生的是伪随机数。

计算机是按照一组指令工作的机器,因此,理论上不可能让机器产生真正的随机数。大多数加密算法都基于生成随机数,因为这些数字稍后将用于创建加密密钥。如果生成的数字在本质上不是完全随机的,就会使整个密码技术变得脆弱,因为可以很容易地预测这些键。

Linux上随机数的生成原理是将系统的中断信息收集起来放入熵池中,通过算法生成更多无序的数据。有了大量的无序数据之后,每次获取随机数,就会从池子中读取指定的字节序列,这些字节序列就是生成器生成的随机数。

在某些情况下,随机数生成可能会非常缓慢,导致阻塞。例如,在开机时系统中断不够或程序运行时熵不足,生成随机数非常缓慢,进而导致无法开机、app无法正常运行等一系列问题。

为了解决这个问题,我们可以移植一个工具对熵池进行补熵,这样随机数生成器就会快速生成随机数,解决阻塞导致的一系列问题。例如,可以使用haveged工具进行熵池的补熵。

在Linux内核中,我们可以通过特定的函数来获取真随机数。例如,可以通过读取/dev/random设备来获取真随机数。以下是一个简单的示例代码,展示如何从/dev/random中读取随机数:

```c

include

include

int main(int argc, char argv[]) {

unsigned long seed;

FILE file;

file = fopen(\