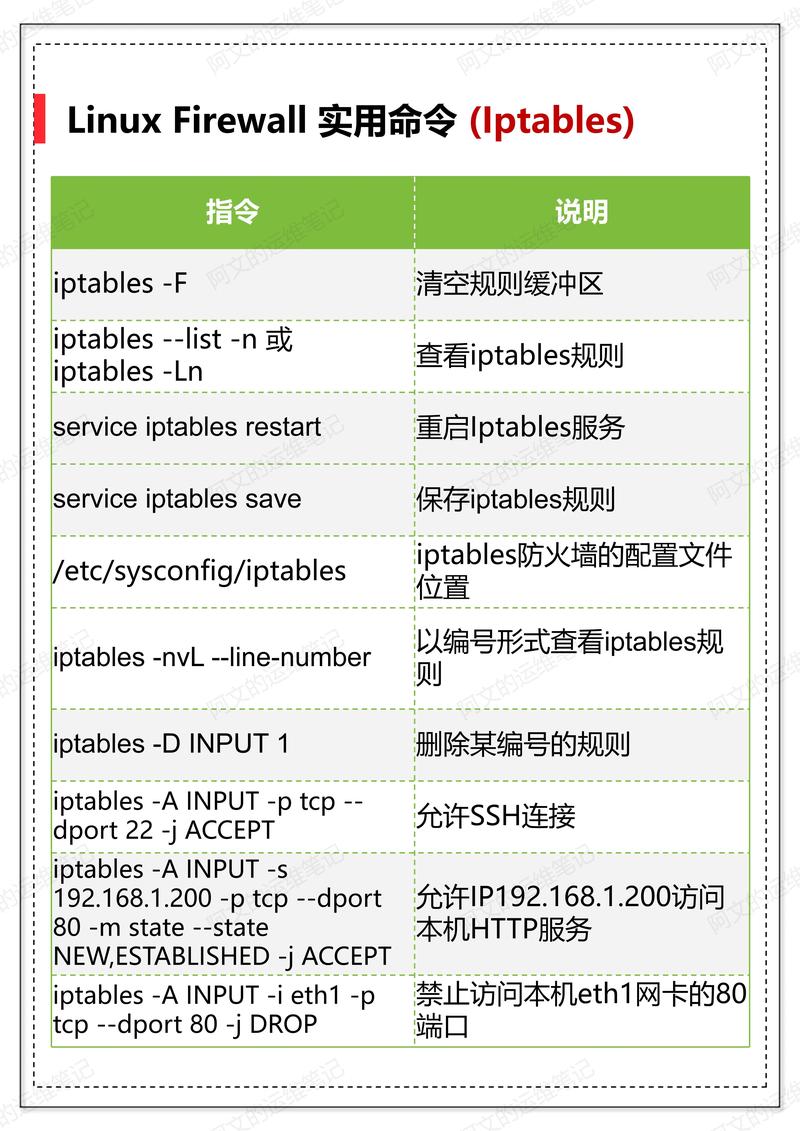

Linux系统中常用的防火墙工具是iptables和firewalld。以下是使用这两个工具设置防火墙规则的基本步骤:

使用iptables

1. 查看当前规则: ```bash sudo iptables L n ``` 这将列出当前所有的iptables规则。

2. 设置默认策略: ```bash sudo iptables P INPUT DROP sudo iptables P FORWARD DROP sudo iptables P OUTPUT ACCEPT ``` 这将设置默认策略,即所有进入的数据包都被丢弃,所有转发的数据包都被丢弃,所有出去的数据包都被接受。

3. 允许特定端口: ```bash sudo iptables A INPUT p tcp dport 80 j ACCEPT sudo iptables A INPUT p tcp dport 443 j ACCEPT ``` 这将允许所有进入的80和443端口的TCP连接。

4. 保存规则: ```bash sudo iptablessave > /etc/sysconfig/iptables ``` 这将保存当前的iptables规则。

使用firewalld

1. 查看当前规则: ```bash sudo firewallcmd listall ``` 这将列出当前所有的firewalld规则。

2. 设置默认区域: ```bash sudo firewallcmd setdefaultzone=public ``` 这将设置默认区域为public。

3. 允许特定服务: ```bash sudo firewallcmd zone=public addservice=http permanent sudo firewallcmd zone=public addservice=https permanent ``` 这将允许public区域中的HTTP和HTTPS服务。

4. 重新加载规则: ```bash sudo firewallcmd reload ``` 这将重新加载firewalld规则。

5. 查看规则: ```bash sudo firewallcmd listall ``` 这将再次列出当前所有的firewalld规则。

以上是使用iptables和firewalld设置防火墙规则的基本步骤。根据您的具体需求,您可能需要调整这些规则。

Linux防火墙规则:守护系统安全的坚固防线

在当今网络环境日益复杂的背景下,Linux系统的安全性显得尤为重要。防火墙作为抵御外部网络威胁的首道防线,扮演着至关重要的角色。本文将深入探讨Linux防火墙规则,帮助您更好地守护系统安全。

一、Linux防火墙概述

Linux防火墙是一种基于规则的网络访问控制机制,它运行于Linux操作系统之上,监控并管理进出系统的网络流量。通过设定一系列规则,防火墙能够精准判别哪些流量是被允许的,哪些需要被拦截,以此保障系统的安全,防止未经授权的访问、恶意攻击以及数据泄露。

二、Linux防火墙类型

目前,Linux系统中常见的防火墙类型主要有iptables和firewalld两种。

1. iptables

iptables是Linux系统经典的防火墙工具,历史悠久且应用广泛。它基于包过滤机制,工作在网络层与传输层,可以针对源IP、目的IP、端口号、协议类型等要素制定详细的规则。

2. firewalld

firewalld作为iptables的继任者,提供了更为直观、易用的图形化界面与命令行接口。它采用区域(zone)的概念来划分网络环境,不同区域预设了不同的安全策略,用户只需将网络接口分配到相应的区域,就能快速套用对应的安全策略。

三、Linux防火墙规则配置

1. 允许特定端口的流量

例如,以下命令将允许tcp端口80和443的流量通过:

sudo firewall-cmd --add-port=80/tcp --permanent

sudo firewall-cmd --add-port=443/tcp --permanent

2. 允许特定IP地址访问

以下命令将允许IP地址为192.168.1.10的计算机通过所有端口访问服务器:

sudo firewall-cmd --add-source=192.168.1.10 --permanent

3. 拒绝特定端口的流量

以下命令将禁止tcp端口80的流量通过:

sudo firewall-cmd --remove-port=80/tcp --permanent

四、防火墙规则匹配流程

Linux防火墙在处理数据包时,会按照以下流程进行匹配:

1. 规则链之间的匹配顺序

数据包首先会进入预设的规则链,如INPUT、OUTPUT、FORWARD等。这些规则链按照预设的顺序进行匹配,一旦找到匹配的规则,则不再继续匹配其他规则链。

2. 规则链内的匹配顺序

在规则链内,规则按照从上到下的顺序进行匹配。如果找到匹配的规则,则执行该规则指定的动作,如允许、拒绝或修改数据包等。

3. 数据包在规则表、链间的匹配流程

数据包在规则表、链间的匹配流程与匹配顺序密切相关。数据包首先进入规则表,然后根据数据包的流向(进入、发出还是转发)进入相应的链,最后按照链中的规则进行处理。

Linux防火墙规则配置是保障系统安全的重要环节。通过合理配置防火墙规则,可以有效防止恶意攻击和未经授权的访问,确保系统安全稳定运行。在实际应用中,应根据具体需求和环境,灵活配置防火墙规则,以实现最佳的安全防护效果。