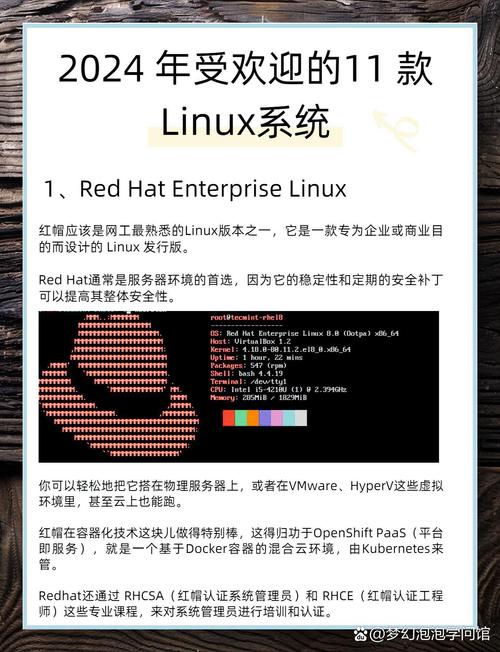

1. DarkRadiation勒索病毒: 首次发布时间:2021年5月29日 特点:该病毒针对Linux平台,通过加密文件来勒索受害者。趋势科技对其进行了详细分析。

2. Sodinokibi 勒索病毒: 最新变种:首次在Linux平台上发现 特点:此前主要攻击Windows平台,现在扩展到Linux平台。其样本结构和配置文件信息与之前的Sodinokibi勒索病毒非常相似。

3. Lilocked勒索病毒: 感染情况:已感染6000 台Linux主机 特点:加密文件后缀为.lilocked,疑似通过Exim邮件转发软件的漏洞CVE201915846进行传播。

4. KillDisk勒索病毒: 特点:不仅加密文件,还用于清除系统扇区、删除重要系统文件等。由BlackEnergy组织开发,曾攻击乌克兰电网和新闻银行。

5. 其他勒索软件家族: Conti、Babuk、Lockbit等家族也在Linux平台上活跃,通过重用和修改代码库来创建新的攻击技术。

6. 安全威胁与防护措施: Linux系统面临多种安全威胁,包括病毒、恶意软件、网络攻击、身份验证和授权问题等。为了提升系统安全性,可以实施用户身份验证、访问控制、数据加密、日志和审计、安全更新等措施。

总的来说,Linux勒索病毒正在不断演变和扩展,安全团队需要保持警惕并采取有效的防护措施来应对这些威胁。

Linux勒索病毒:威胁与应对策略

随着信息技术的飞速发展,网络安全问题日益凸显。Linux系统作为开源、稳定、安全的操作系统,在服务器、云计算、物联网等领域得到了广泛应用。近年来,Linux系统也面临着勒索病毒的威胁。本文将详细介绍Linux勒索病毒的特点、传播途径以及应对策略。

一、Linux勒索病毒的特点

1. 恶意代码隐藏性强:Linux勒索病毒通常会将恶意代码隐藏在系统文件、服务程序或脚本中,难以被发现。

2. 攻击目标广泛:Linux勒索病毒不仅针对个人用户,还针对企业、政府等机构,具有较大的破坏力。

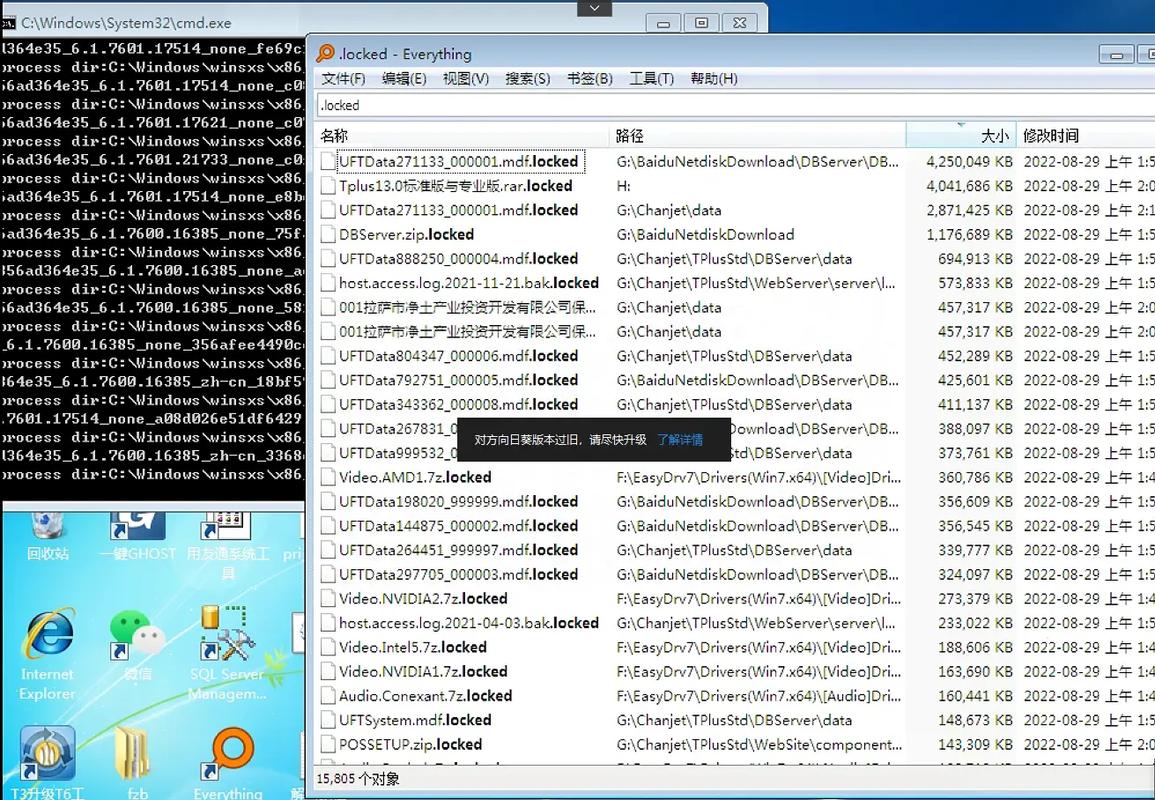

3. 损失惨重:一旦感染勒索病毒,用户的数据、系统等将受到严重破坏,甚至导致业务中断。

4. 难以彻底清除:Linux勒索病毒具有高度的自我保护能力,清除难度较大。

二、Linux勒索病毒的传播途径

1. 恶意软件下载:用户下载并运行了含有勒索病毒的软件,导致系统感染。

2. 网络攻击:黑客通过漏洞攻击、钓鱼邮件等方式,将勒索病毒传播到Linux系统。

3. 物理介质传播:通过U盘、移动硬盘等物理介质传播勒索病毒。

4. 恶意代码植入:黑客在系统中植入恶意代码,导致系统感染勒索病毒。

三、Linux勒索病毒的应对策略

1. 定期更新系统:及时更新Linux系统,修复已知漏洞,降低感染勒索病毒的风险。

2. 安装杀毒软件:选择专业的Linux杀毒软件,对系统进行实时监控,及时发现并清除勒索病毒。

3. 加强网络安全防护:设置防火墙,限制不必要的网络访问,防止黑客攻击。

4. 定期备份重要数据:将重要数据备份到安全的地方,一旦感染勒索病毒,可以快速恢复。

5. 提高安全意识:加强员工的安全意识培训,避免下载不明来源的软件,不轻易点击可疑链接。

6. 及时修复漏洞:关注Linux系统漏洞信息,及时修复系统漏洞,降低感染勒索病毒的风险。

Linux勒索病毒对用户和企业的网络安全构成了严重威胁。了解勒索病毒的特点、传播途径和应对策略,有助于我们更好地保护Linux系统。在实际应用中,我们要不断提高安全意识,加强网络安全防护,确保Linux系统的安全稳定运行。