Linux挖矿病毒是一种恶意软件,它会在用户不知情的情况下利用用户的计算机资源进行虚拟货币挖矿,从而获取利益。以下是关于Linux挖矿病毒的详细信息、检测和清除方法,以及防护措施:

1. Linux挖矿病毒的定义挖矿病毒是一种恶意软件,它在用户不知情的情况下利用用户的计算机资源进行虚拟货币挖矿,从而获取利益。这种病毒的传播方式多样,包括通过垃圾邮件、软件捆绑、系统漏洞以及网页脚本等途径。

2. 挖矿病毒的传播方式 漏洞利用:利用系统漏洞快速获取相关服务器权限,植入挖矿木马是目前最为普遍的传播方式之一。常见的漏洞包括Windows系统漏洞、服务器组件插件漏洞、中间件漏洞、web漏洞等。 垃圾邮件和软件捆绑:通过垃圾邮件和软件捆绑传播挖矿病毒。 网页脚本:通过恶意网页脚本感染用户的计算机。

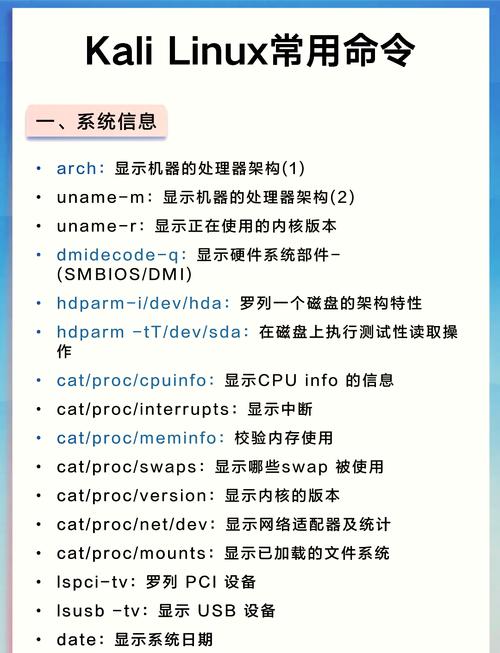

3. 挖矿病毒的检测方法 检查CPU占用率:如果发现CPU占用率异常高,可能已经被植入了挖矿木马。 检查可疑进程:通过命令`ps aux`查看可疑进程,例如`bbb`, `chatter`, `curl`等。 检查系统文件:使用`rpm Vf /usr/bin/xxx`命令检查系统命令是否被修改。

4. 清除挖矿病毒的方法 隔离受感染服务器:禁止流量进出,清除规则。 终止可疑进程:使用`kill`命令终止可疑进程。 删除病毒文件:删除病毒文件和隐藏文件,例如`.so`文件。 检查定时任务:删除或修改病毒创建的定时任务。 锁定关键目录:防止病毒再次感染。 更新系统:安装最新的安全补丁和更新。

5. 防护措施 安装安全软件:安装安全软件并升级病毒库,定期全盘扫描,保持实时防护。 及时更新系统:保持系统及其组件的最新状态,修复已知漏洞。 禁用密码登录:开启SSH公钥登录,提高安全性。 关闭邮件提示:减少通过邮件传播病毒的风险。 监控异常行为:定期检查系统日志和进程,及时发现异常行为。

通过以上步骤,可以有效检测、清除和预防Linux挖矿病毒,保护系统和数据的安全。